Fjern Nozelesn virus (Fjernelsesguide) - okt 2018 opdatering

Nozelesn virus fjernelsesguide

Hvad er Nozelesn ransomware?

Nozelesn ransomware – kryptovirus, der infiltrerer systemet systematisk via falske DHL emails

Nozelesn ransomware er en virus, som udviklerne skaber til pengeafpresningsformål . Sikkerhedsresearchere oplyser, at virussen spredes via spam e-mail og deres vedhæftede filer i falske DHL fakturaer og målet er ofre i Polen. Snart efter infiltration scanner malwaren maskinen for video, billede, lyd, database og andre personlige filer og krypterer dem ved hjælp af AES-kryptering. Ofrene kan bemærke, at deres data bliver ubrugelige, da udvidelsen .nozelesn føjes til hver af de berørte filer. Nozelesn smider også en løsesumsnote HOW_FIX_NOZELESN_FILES.htm, som forklarer, at brugerne skal betale 0.1BTC via Tor web browseren, for at få adgangen til deres data tilbage.

| Navn | Nozelesn |

|---|---|

| Type | Ransomware |

| Mål-land | Polen |

| Udvidelse | .nozelesn filudvidelse |

| Løsesum | 0.1 Bitcoin |

| Løsesumsnote | HOW_FIX_NOZELESN_FILES.htm |

| Hovedproblemer |

Data-kryptering, der kan lede til permanent data- eller pengetab. |

| Distribution | Ondsindede email-vedhæftninger |

| Elimination | Du bør bruge FortectIntego til ransomware-fjernelsen |

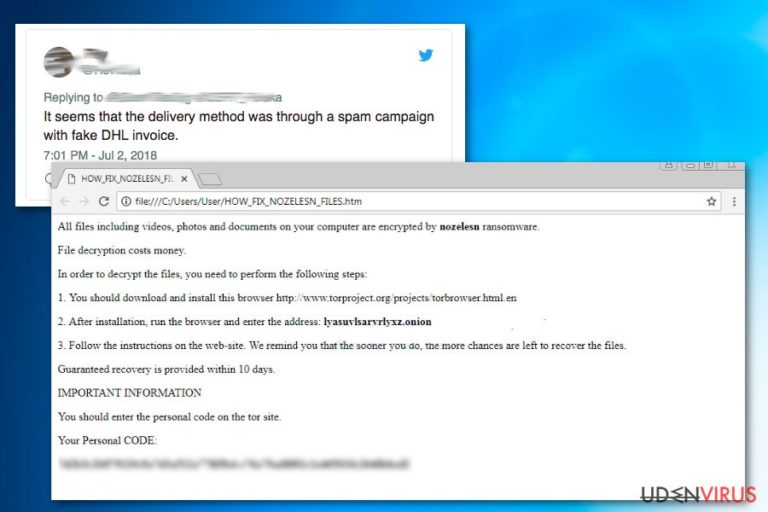

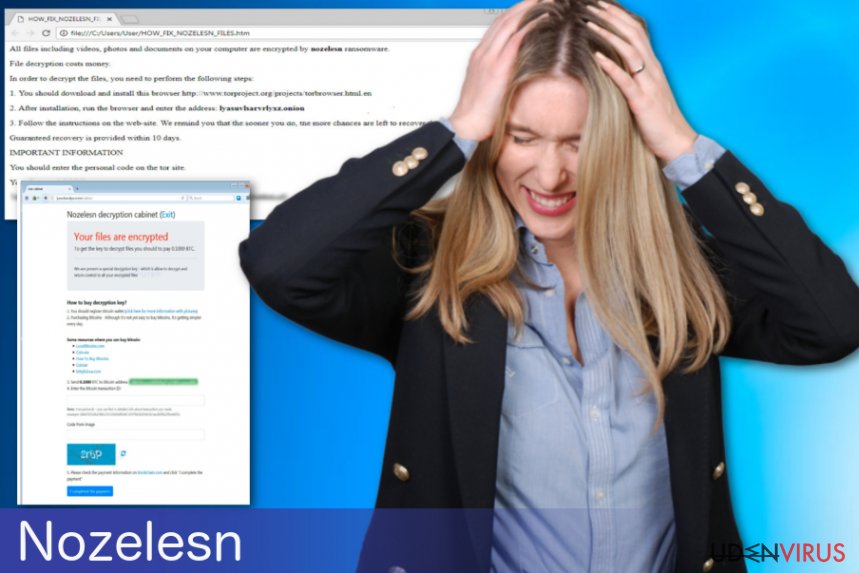

Meddelelsen fra Nozelesn-virusskaberne indeholder mere specifikke oplysninger om, hvad der er sket med offerets pc, samt hvordan man kan gendanne filer, der er ubrugelige. Cyber-svindlere beder brugerne at downloade TOR borwseren og logge på betalingsserveren lyasuvlsarvrlyxz.onion ved hjælp af en unik, personlig kode, for at modtage yderligere instruktioner.

Når brugerne logger på noget, der hedder “Nozelesn decryption cabinet”, bliver de præsenteret med yderligere instruktioner, nemlig at de skal betale 0,1 BTC (ca. $ 657 i skrivende stund) og kopiere transaktions-id'et til det angivne felt . Hackerne garanterer derefter, at dekrypteren sendes tilbage inden for ti dage. Du skal dog ikke lytte til cyber-svindlere og i stedet fjerne Nozelesn virus, og derefter fortsætte med alternative data gendannelsesmetoder.

Den oprindelige ransomware, som brugere udsættes for, angiver følgende:

All files including videos, photos and documents on your computer are encrypted by nozelesn ransomware.

File decryption costs money.

In order to decrypt the files, you need to perform the following steps:

1. you should download and install this browser hxxp://www.torproject.org/projects/torbrowser.html.en

2. After installation, run the browser and enter the address: lyasuvlsarvrlyxz.onion

3. Follow the instruction on the web-site. We remind you that the sooner you do, the more chances are left to recover the files.

Guaranteed recovery is provided within 10 days.

IMPORTANT INFORMATION

You should enter the personal code on the tor site.

Som du kan se i løsesumsnoten, foreslår virusudviklerne at du følger deres instruktioner og betaler løsepenge så hurtigt som muligt, så du kan få dine filer genoprettet. Men mange cybersikkerhedsresearchere anbefaler ikke at gøre dette. Du skal fokusere på Nozelesn ransomware-fjernelsen og derefter bekymre dig om fil dekrypteringen. Betal IKKE løsepenge og kontakt IKKE disse kriminelle.

Det er typisk for udviklere af ransomware-type virusser bruger almindelige navne, firmalogoer eller andre oplysninger for at få brugerne til at åbne de ondsindede vedhæftede filer. Denne virus er ingen undtagelse. Sikkerhedseksperter fra CERT_Polska bekræftede , at leveringen af malware udføres via phishing-e-mails, der angiveligt kommer fra det polske DHL:

It seems that the delivery method was through a spam campaign with fake DHL invoice.

Vær derfor opmærksom, hvis du stadig ikke har fået injiceret din pc med farlig malware. Hvis dine filer er låste med .nozelesn udvidelsen, skal du ikke panikke. Du bør slippe af med ransomwaren ved at scanne dit system ved hjælp af sikkerhedssoftware først (vi anbefaler FortectIntego eller Malwarebytes), og kontrollér derefter mulighederne for filgendannelse.

I øjeblikket menes det at ransomwaren sletter Shadow Volume Copies for de berørte filer, ved at bruge kommandoen “vssadmin.exe delete shadows /all /Quiet.” Vi kan dog ikke bekræfte dette, og hvis filerne er krypteret af Nozelesn, bør du absolut prøve Shadow Explorer-metoden, der findes i vores Data gendannelses-sektion.

Usikre e-mails med store navne, der bruges til at sprede denne virus

Virusudviklere har tendens til at bruge forskellige kendte firmanavne til at gøre deres spam e-mails mere overbevisende. Sådanne e-mails virker ofte kun legitime, fordi de indeholder navne, logoer og lignende indhold. Efter at have set navnet på FedEx, Amazon, eBay eller andre firmaer, tænker folk ikke engang på risici og falder for at downloade de vedhæftede filer, der er fyldte med forskellige infektioner, uden at vide det.

Hvis du vil forblive sikker og forhindre ransomware på din computer, skal du sørge for at dobbelttjekke alle e-mail-meddelelser, for at undgå dem der kan medføre den potentielle fare for dit system. For at finde spam blandt sikre e-mails, skal du tjekke:

- Afsenderen. Typisk skal afsenderens adresser være fra det firma, som han eller hun forsøger at repræsentere, så sørg for at kontrollere dette.

- Indholdet. E-mails kan fyldes med oplysninger fra tjenester eller virksomheder, som du aldrig har brugt eller endda hørt om. Ignorér sådanne meddelelse straks;

- Vedhæftede filer. Word- eller Excel-dokumenter kan fyldes med makrovirus. Hvis dokumentet beder om at aktivere makroer, skal du smide det i papirkurven

Hvis du bemærker noget mistænkeligt, skal du ikke åbne e-mailen og heller ikke downloade nogen vedhæftede filer. Du skal straks slette beskeden, uden at åbne den.

Fjern Nozelesn ransomware ved hjælp af professionelle værktøjer

For at fjerne Nozelesn ransomware skal du bruge pålidelige anti-malware værktøjer. De kan sikre en korrekt eliminering af virussen. For at scanne dit system korrekt og fjerne alle skadelige komponenter, skal du sørge for at opdatere softwaren før scanning til den nyeste version. Når vi beskæftiger os med denne ransomware, anbefaler vi stærkt at bruge FortectIntego, Malwarebytes eller SpyHunter 5Combo Cleaner. De sikrer også fuld beskyttelse mod lignende virusser i fremtiden.

Manuel sletning af ransomware er ikke anbefalet, da du beskæftiger dig med en kryptovirus. Følg vejledningen under artiklen, hvis virussen blokerer scanneren for at udsætte dens fjernelse. Gå derefter videre til data gendannelses-sektionen. Som vi har nævnt, kan ransomware muligvis forsøge at slette Shadow Volume Copies for de krypterede data. Vi anbefaler dog stadig at prøve ShadowExplorer som en af mulighederne for at gendanne de krypterede data.

Manuel Nozelesn virus fjernelsesguide

Fjern Nozelesn ved hjælp af Safe Mode with Networking

Fjern ransomware med Sikker Tilstand med Netværk ved at bruge disse trin:

-

Trin 1: Genstart din computer til Safe Mode with Networking

Windows 7 / Vista / XP- Klik Start → Shutdown → Restart → OK.

- Når computeren bliver aktivt, begynd at trykke på F8 gentagne gange, indtil du ser Advanced Boot Options vinduet.

-

Vælg Safe Mode with Networking fra listen

Windows 10 / Windows 8- Tryk på Power knappen på Windows login-skærmen. Nu skal du trykke på og holde Shift, hvilket er på tastaturet, nede og klikke på Restart..

- Vælg nu Troubleshoot → Advanced options → Startup Settings og endelig, tryk på Restart.

-

Når din computer bliver aktiv, så vælg Enable Safe Mode with Networking i Startup Settings vinduet

-

Trin 2: Fjerne Nozelesn

Log ind på din inficerede konto og start browseren. Hent FortectIntego eller et andet legitimt anti-spyware program. Opdater det før en fuld scanning, og fjern ondsindede filer, der hører til din ransomware og fuldfør Nozelesn fjernelse.

Hvis din ransomware blokerer Safe Mode with Networking, så prøv en anden metode.

Fjern Nozelesn ved hjælp af System Restore

Brug systemgendannelsesfunktionen som den anden mulighed for at deaktivere Nozelesn ransomware: [/GI

[GI=data-recovery]

-

Trin 1: Genstart din computer til Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klik Start → Shutdown → Restart → OK.

- Når computeren bliver aktivt, begynd at trykke på F8 gentagne gange, indtil du ser Advanced Boot Options vinduet.

-

Vælg Command Prompt fra listen

Windows 10 / Windows 8- Tryk på Power knappen på Windows login-skærmen. Nu skal du trykke på og holde Shift, hvilket er på tastaturet, nede og klikke på Restart..

- Vælg nu Troubleshoot → Advanced options → Startup Settings og endelig, tryk på Restart.

-

Når din computer bliver aktiv, så vælg Enable Safe Mode with Command Prompt i Startup Settings vinduet

-

Trin 2: Gendan dit systems filer og indstillinger

-

Når Command Prompt vinduet kommer frem, så gå ind i cd restore og klik på Enter.

-

Skriv nu rstrui.exe og tryk på Enter igen..

-

Når et nyt vindue dukker op, skal du klikke på Next og vælge dit gendannelsespunkt, der ligger forud for infiltrationen fra Nozelesn. Efter at gøre det, skal du klikke på Next.

-

Klik nu på Yes for at påbegynde systemgendannelsen.

-

Når Command Prompt vinduet kommer frem, så gå ind i cd restore og klik på Enter.

Endelig bør du altid tænke på beskyttelse mod krypto-ransomwares. For at beskytte din computer fra Nozelesn og andre ransomwares, bør du benytte en velrenommeret anti-spyware, såsom FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes.